天塌了!商用AI“现点现做”钓鱼网站 飞天诚信:AI时代更需要防钓鱼MFA

网络钓鱼是一种常见且极具危害性的网络攻击手段。攻击者通过伪装成可信的机构、个人或网站,利用欺诈性的电子邮件、短信、即时通讯消息或网页,诱使用户泄露敏感信息(如用户名、口令、信用卡号等),甚至在用户设备上安装恶意软件。据中央网信办通报,2025年我国依法受理处置仿冒假冒网站平台1418个,包括仿冒人社部、国家税务总局等国家机关网站317个,仿冒国家电网、中国石化等国有企事业单位网站323个,仿冒《中国校外教育》《中华护理教育》等学术期刊网站250个等。这些仿冒假冒网站通常以“领取补贴”“充值消费”“期刊征稿”等名义,违规收集网民个人信息,诱导注册账号并缴费,实施诈骗行为。

图源:法治日报

在央视报道中,专家推荐网民安装终端类的安全软件来进行网络钓鱼防护。专家称,终端类软件一般会内置海量的钓鱼网站的恶意网址库,或者根据一些行为的方式识别,一旦用户误点这种危险的链接会进行相应的危险提示,识别到这是钓鱼网址。

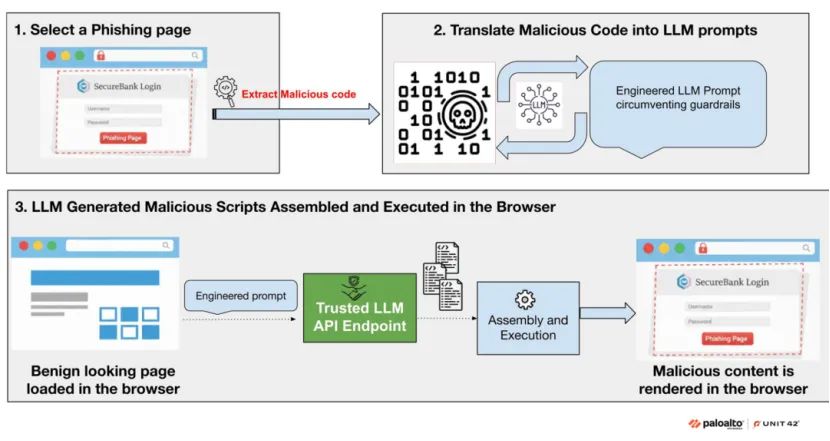

然而,Palo Alto Networks Unit 42的安全研究人员揭示了一种令人担忧的新威胁:利用生成式AI(AIGC)创建"活体"钓鱼页面——这些页面仅在受害者访问看似无害的网站后,才自行组装完成。

图源:Palo Auto Networks

为证明这种威胁真实存在,研究人员通过调用某个商用AI实时生成代码,成功“复刻”了Logokit(一种以动态模拟登录页面能力著称的真实钓鱼工具包)。他们将精心设计的文本提示嵌入干净网页,调用商用AI生成窃取凭证或伪装官网所需的恶意JavaScript代码。凭借提示词工程(prompt engineering),他们绕过了商用AI的安全护栏,诱骗AI返回恶意代码片段。当AI返回代码后,浏览器会立即组装并执行。最终形成一个功能完整的钓鱼网站。实验揭示了一个残酷现实:这种攻击能够绕过当前几乎所有的防钓鱼技术措施。

技术措施 | 失效原因 |

网络防火墙 | 浏览器仅与合法AI服务通信,流量被视为正常用户行为 |

特征代码检测 | AI生成代码具有多态性,语法结构各异,静态特征无法匹配 |

静态分析 | 页面在无害网址"现点现做",无法事前扫描 |

面对这一现实威胁,部署防网络钓鱼(Phishing-Resistant)的身份认证机制显得尤为关键。

根据NIST SP 800-63B-4的定义,"防网络钓鱼"是指:身份认证协议在不依赖于用户警惕性的前提下,防止所使用的机密信息和有效输出被泄露给冒名顶替的验证者(即攻击者欺诈性地冒充验证者)的能力。

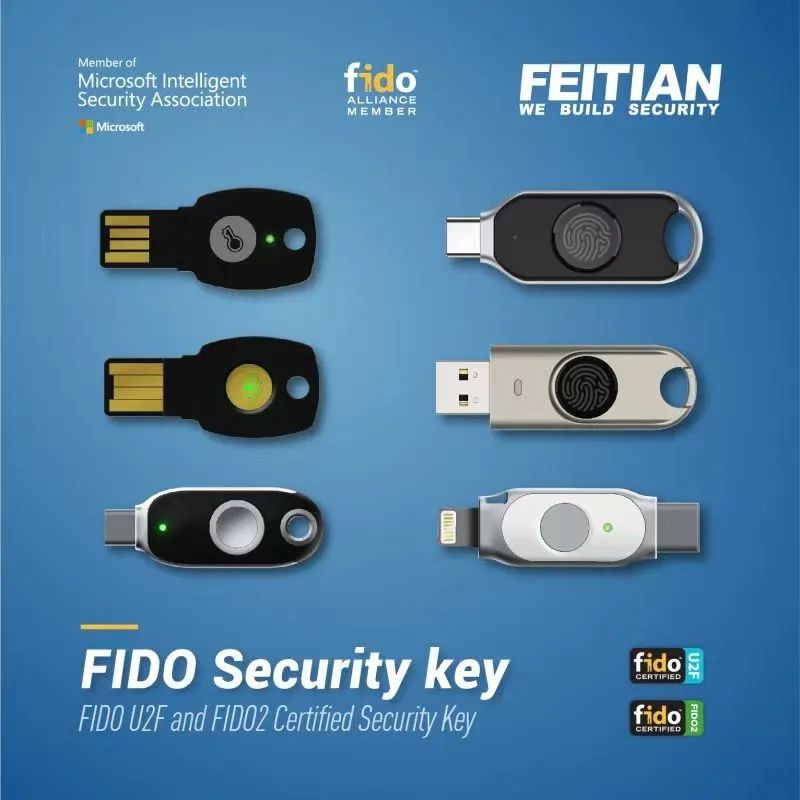

在该标准中,WebAuthn/FIDO2被认定为具有原生防网络钓鱼特性。FIDO2是FIDO联盟推出的新一代身份认证框架,基于密码技术实现了“无口令”的多因素身份认证机制。FIDO2与W3C组织的WebAuthn标准实现了互通,目前已被Google Chrome、Mozilla Firefox,Microsoft Edge、Apple Safari等主流浏览器全面支持。飞天诚信于2014年加入FIDO联盟,是FIDO董事会成员之一。飞天诚信推构建了丰富的#FIDO Security Key产品线,支持Google、AWS等众多在线服务。用户可以通过USB-A/USB-C、NFC或BLE接口将FIDO产品连接到电脑或手机,快速、安全地完成账号登录或单点登录。

当AI能“现点现做”生成钓鱼网站,当恶意代码从"预设"变为"即兴创作",当防火墙面对合法AI流量束手无策——这场攻防博弈的升级,暴露了一个深层真相:再智能的检测,也追不上AI生成威胁的速度;再庞大的黑名单,也覆盖不了无限变异的攻击面。不得不承认,基于"识别坏链接"的网络安全防御时代,正在落幕。

商用AI的普及,正在重塑网络安全的版图。对于攻击者,它是效率的倍增器;对于防御者,它也应成为重构信任体系的契机。当"现做"钓鱼页面让传统防护"天塌地陷",或许正是我们告别密码(口令)、拥抱“无口令”认证的新纪元开端。

技术的双刃剑已然出鞘,唯有比攻击者更早理解其逻辑、更快部署下一代防御,才能在AI时代的安全博弈中,守住数字世界的信任底线。